Tutorial paso a paso para usar AirDroid, una aplicación indispensable para tu Android

De AirDroid hemos hablado un par de veces en EAL, pero tras su última actualización queríamos hacer justicia y volver a analizarla en profundidad. Para los que desconozcáis AirDroid, se trata de una sencilla aplicación que nos va a permitir gestionar todo nuestro teléfono de forma inalámbrica: SMS, apps, contactos, multimedia y mucho más. ¿Cómo funciona? ¿Cómo se configura? Vamos a ello.

Configurando AirDroid 1.0

Para que funcione AirDroid tan solo necesitas tener instalada la aplicación, disponible para Android 2.1 o superior.

Descargar AirDroid

Y ya está, el resto es muy sencillo. Si abrimos la aplicación veremos una pantalla como esta:

Como podéis ver, nos podemos conectar de dos maneras. La más sencilla de todas será ir ahttp://web.airdroid.com e introducir nuestra contraseña.

Hay dos modos de conexión:

El sencillo: con mejores velocidades pero menos seguro. Es recomendado para entornos conocidos (casa, oficina, etc…)

Extra-seguro: con https, puede ir más lento. Es recomendado para entornos desconocidos (aeropuerto, cafe, etc…)

Una vez estemos dentro, veremos nuestro escritorio AirDroid

A la derecha encontraremos nuestros widgets: un indicador de la memoria de nuestro teléfono así como su nombre y versión, un widget para abrir cualquier dirección directamente en el navegador del teléfono y un widget para apuntar notas.

A continuación, tenemos todas las aplicaciones. Echémosles un vistazo:

Mensajes: podemos ver todos nuestros SMS y gestionarlos. También podemos escribir directamente un SMS en la pantalla del ordenador y enviarlo.

Llamadas: Más de lo mismo, un registro entero de nuestras llamadas

Aplicaciones: Una pasada. Podremos gestionar todas las aplicaciones de nuestro teléfono desde el AirDroid. Desde instalar nuevas aplicaciones arrastrando el apk, hasta desinstalar o bien descargarlas a nuestro PC. Bestial

Contactos: Otra pequeña herramienta muy útil. Nos va a permitir gestionar todos nuestros contactos, así como añadir nuevos o editar los que teníamos.

Explorador de archivos: Un muy buen gestor de archivos con el que podremos hacer prácticamente todo. Podremos además descargar o subir archivos desde nuestro ordenador. La solución definitiva para pasar archivos al móvil sin cables.

Fotos, Música y Vídeos: Muy parecido al punto anterior, un gestor de nuestras fotos, nuestros vídeos y nuestra música. Podremos borrar, descargar o subir nuestros propios archivos

Captura de pantalla: Bestial. Para capturar la pantalla de nuestro Android. Se ve el contenido en vivo, por lo que puede ser una solución para hacer presentaciones en las que mostramos el contenido del teléfono.

Tonos de llamada: Para gestionar los tonos de llamada

Recomendaciones: Nos recomienda aplicaciones para instalar

Como veis, AirDroid es una aplicación completísima. Funciona a las mil maravillas y tras su última actualización, la configuración y conexión es muy sencilla. Para redondearlo todo, es completamente gratis. Realmente, es obligatorio bajarla.

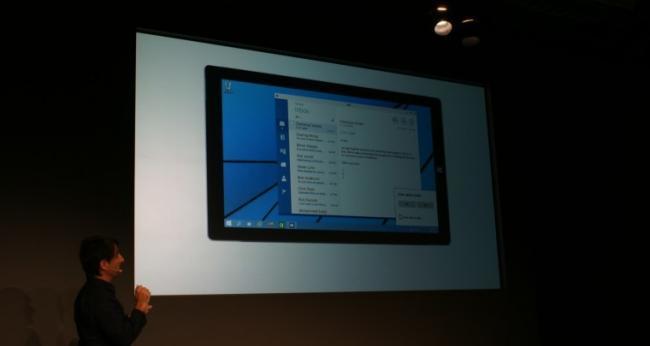

Microsoft ha entendido que la pantalla inicial con tiles fue un error (al menos en las portátiles y en las de escritorio), así que ha vuelto a lanzar el menú de inicio.

Microsoft ha entendido que la pantalla inicial con tiles fue un error (al menos en las portátiles y en las de escritorio), así que ha vuelto a lanzar el menú de inicio. Una nueva herramienta llega a Windows 10, Task View, que permite organizar varios escritorios en una misma sesión. Esto está enfocado para una mejor organización de las tareas y aplicaciones.

Una nueva herramienta llega a Windows 10, Task View, que permite organizar varios escritorios en una misma sesión. Esto está enfocado para una mejor organización de las tareas y aplicaciones. Además de la posibilidad de hacer Control+V en la consola de comandos, Microsoft aun sigue trabajando para mejorar la experiencia para aquellos usuarios que tengan pantalla táctiles.

Además de la posibilidad de hacer Control+V en la consola de comandos, Microsoft aun sigue trabajando para mejorar la experiencia para aquellos usuarios que tengan pantalla táctiles.

, haga clic con el botón secundario en

, haga clic con el botón secundario en  Si se le solicita una contraseña de administrador o una confirmación, escriba la contraseña o proporcione la confirmación.

Si se le solicita una contraseña de administrador o una confirmación, escriba la contraseña o proporcione la confirmación.